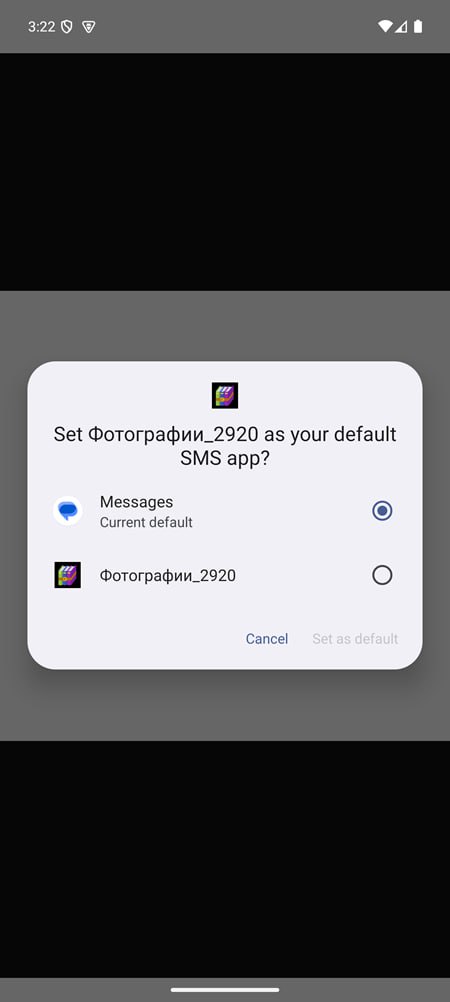

APK-файл семейства Pulsar SMS Stealer обнаружили эксперты компании «Перспективный мониторинг» (входит в ГК «ИнфоТеКС»). Ранее неизвестный троян маскируется под приложение фотогалереи «Фотографии_2920» и на 10 марта 2026 года не детектируется антивирусами. Злоумышленники рассылают его в мессенджерах, пользуясь методами социальной инженерии, с целью перехвата SMS-сообщений для кражи OTP/2FA-кодов и финансового мошенничества.

Приложение маскируется под фотогалерею, но запрашивает полный контроль над SMS

APK-файл использует многоступенчатую архитектуру: внешний classes.dex содержит сильно обфусцированный загрузчик, который извлекает и динамически загружает скрытую DEX-нагрузку (3,3 Мб) из assets/NwyavbTt.csz с помощью инъекции ClassLoader. Нагрузка второго этапа содержит основную логику вредоносного ПО, включая связь с C2, перехват SMS, снятие цифрового отпечатка устройства и механизмы закрепления.

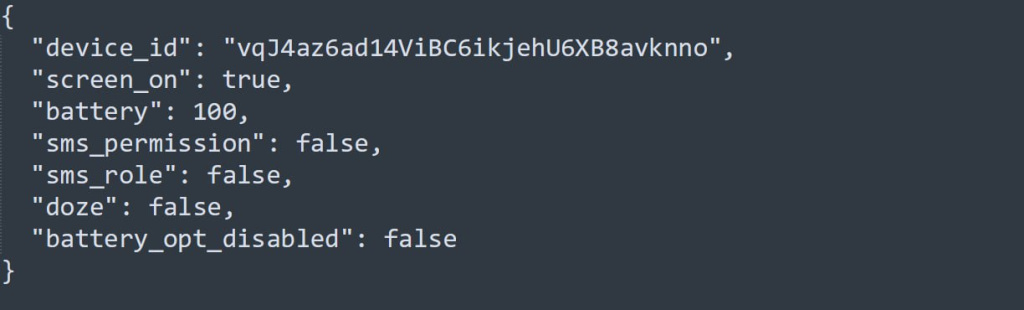

PLS1-зашифрованная нагрузка из Cookie _gid после дешифровки. Heartbeat содержит полный статус устройства: состояние экрана, уровень заряда, наличие SMS-разрешений и роли, режим Doze и оптимизацию батареи

Приложение запрашивает следующие разрешения:

-

перехват, чтение, отправка и удаление SMS-сообщений;

-

чтение IMEI, номера телефона, информации об операторе;

-

извлечение номеров телефонов двух SIM-карт;

-

постоянный фоновый сервис с обходом режима Doze;

-

автозапуск после перезагрузки устройства;

-

полная выгрузка архива SMS на C2-сервер.

«Технику маскировки вредоносного ПО под приложения, связанные с медиафайлами, можно считать уже устоявшейся. Ранее подобную реализацию мы фиксировали только у семейства вредоносных программ Mamont.

Образец, с которым мы столкнулись в этот раз, стал новым с точки зрения технической реализации. В частности, обнаружение и анализ затруднялись из-за многоступенчатой обфускации кода и комплексной маскировки сетевого трафика. Отсутствие данного образца на общедоступных платформах говорит о том, что вредоносная кампания только начинает свою деятельность в отношении физических лиц в РФ», — прокомментировал Александр Рудзик, старший специалист по исследованию киберугроз компании «Перспективный мониторинг».

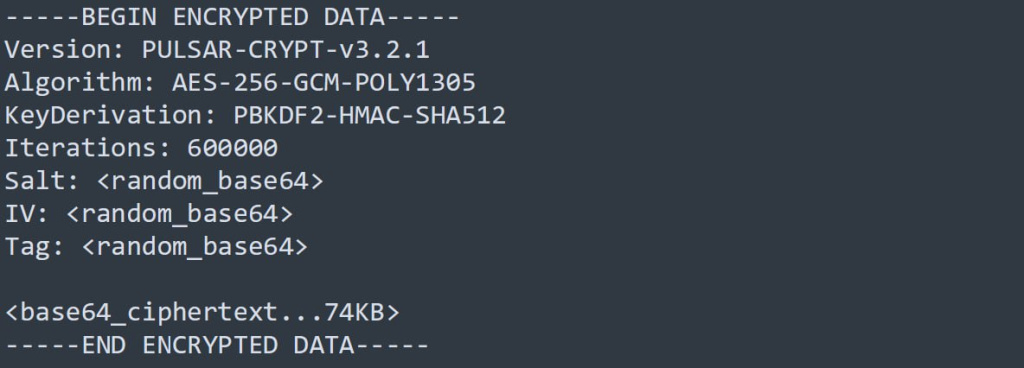

Bootstrap-конфигурация. Эндпоинт /m/{build_id} отдаёт конфигурацию в формате PEM-подобной структуры, зашифрованной AES-256-GCM

Чтобы избежать заражения мобильного устройства трояном, эксперты «Перспективного мониторинга» рекомендуют придерживаться следующих правил:

-

не устанавливать APK-файлы из неизвестных источников;

-

использовать только официальные магазины приложений;

-

не предоставлять приложениям права SMS по умолчанию — легитимные фотогалереи никогда не запрашивают доступ к SMS;

-

отключить автоскачивание файлов в мессенджерах;

-

проверять запрашиваемые разрешения перед установкой — фотоприложению не нужны SMS, телефония и интернет;

-

при обнаружении подозрительного приложения немедленно удалить его и сменить пароли от банковских приложений и сервисов с двухфакторной аутентификацией.

Хостовые индикаторы:

MD5: 25320bb0ea1b76fff004b1bf8ba00959

SHA1: ad7d4fd3c82a6de0d94bd9b0b5c81b2cb3b573e1

SHA256: 69f37722594dae3825c4cc96bd186b1e0fcacf04d4fe7f44adcd4efce53fa1a0

Артефакты на устройстве:

Имя пакета: com.smaart.ymkcbkcy

com.smaart.ymkcbkcy/shared_prefs/app_config.xml - конфигурация MaaS-оператора

com.smaart.ymkcbkcy/shared_prefs/device_prefs.xml - идентификатор устройства

com.smaart.ymkcbkcy/code_cache/NwyavbTt.csz - скрытый DEX 2-го этапа

com.smaart.ymkcbkcy/files/geo_state.dat - данные геолокации

Сетевые индикаторы:

193.233.231[.]12 — C2-сервер

/api/collect — регистрация устройства

/api/log — эксфильтрация SMS

/cdn/t.gif - периодическое обновление статуса

/static/c/{device_id} - запрос команд на отправку SMS

/m/{build_id} - получение начальной конфигурации

HTTP Cookie: "_gid=PLS1" (PLS1-зашифрованная нагрузка)

HTTP POST: "v=1&t=event&ec=page&ea=view"

Допустимые заголовки: Content-Type, X-API-Key, X-Pulsar-Enc

User-Agent Chrome Mobile + Referer yandex.ru/vk.com + Origin google.com

Файл shared_prefs/app_config.xml содержит полную конфигурацию MaaS-инфраструктуры злоумышленника.

MITRE ATT&CK:

T1636.004 - перехват SMS

T1406.002 - упаковка ПО (скрытый DEX)

T1418 - проверка установленных приложений

T1426 - информация о модели устройства, ОС и пр.

T1521 - зашифрованный канал (PLS1)

T1398 - автозапуск при загрузке

T1625.001 - запрос роли SMS по умолчанию

TA0009 - выгрузка архива SMS

TA0010 - зашифрованный C2 с маскировкой трафика