С каждым годом интерес злоумышленников к медицинской сфере растет. Кибератаки приводят к утечке персональных данных пациентов и нарушению работы медучреждений. Важной задачей для медорганизации должны стать подготовка административного и врачебного персонала в области цифровой гигиены, а также усиление защищенности информационной инфраструктуры.

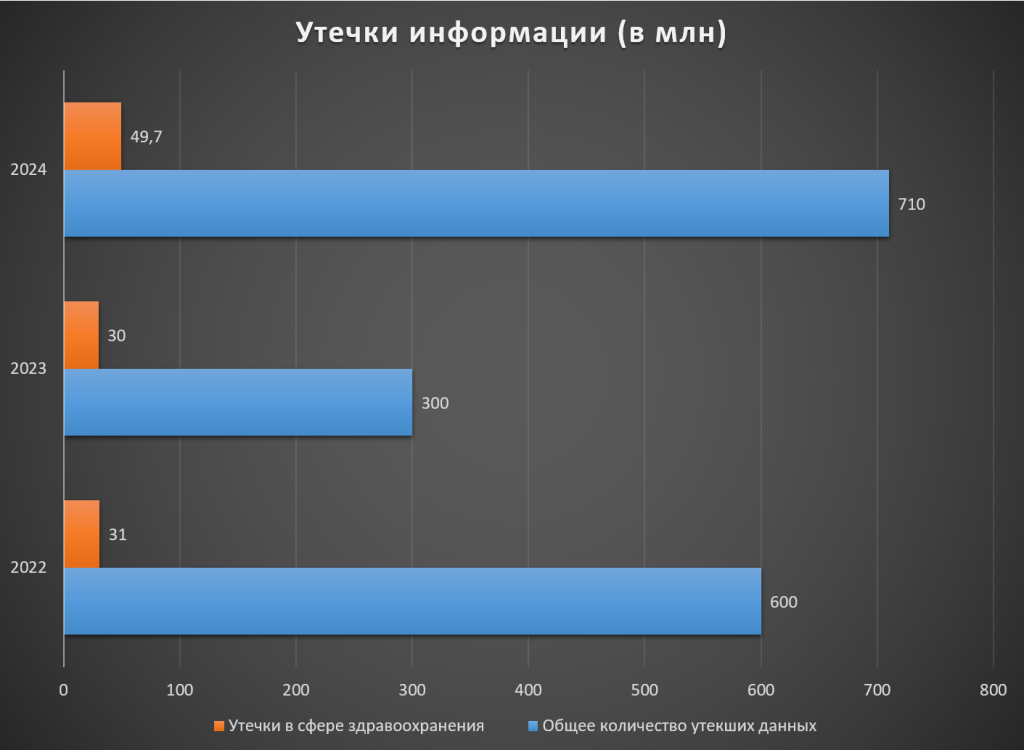

ФСТЭК России дает такое определение инциденту информационной безопасности: это одно или несколько нежелательных или неожиданных событий информационной безопасности, которые со значительной вероятностью приводят к компрометации бизнес-операций и создают угрозы для информационной безопасности. Среди таких событий — утечки данных, и количество таких инцидентов в медицинской сфере растет. На графике №1 видно, что уже в 2024 году по данным Роскомнадзора объем утечек данных в сфере здравоохранения составил почти 50 миллионов записей — это имена, адреса, диагнозы, истории болезней и прочее.

График № 1. Отношение количества строк (записей) в утечках информации в сфере здравоохранения к общему количеству утекших записей в 2022-2024 гг. по данным Роскомнадзора.

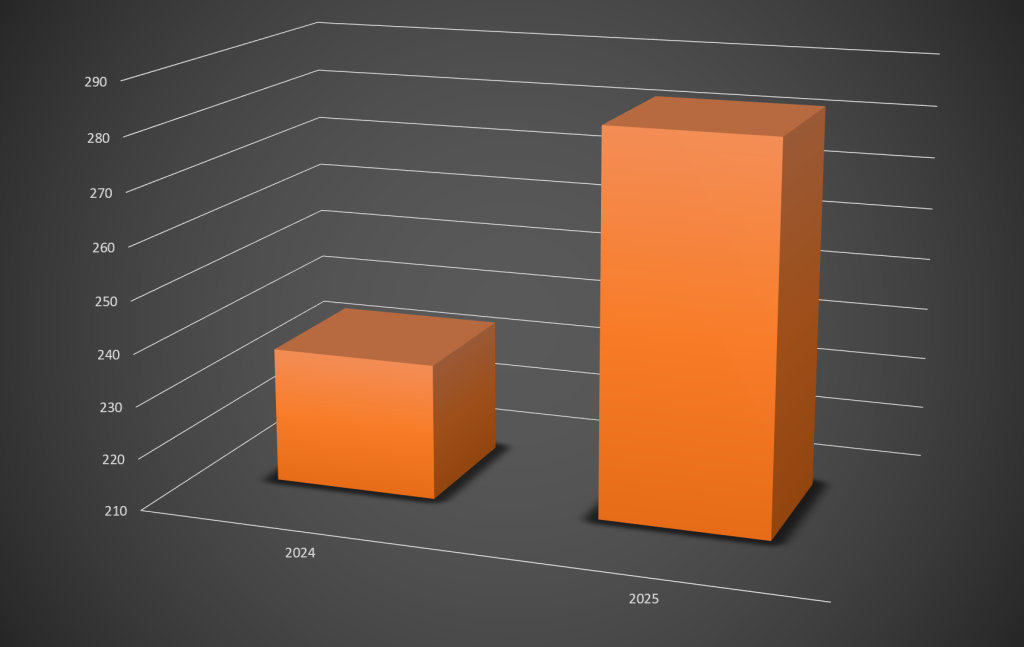

В 2025 году тренд сохраняется: за первые шесть месяцев исследователи «Перспективного мониторинга» зафиксировали в полтора раза больше утечек данных в сфере здравоохранения, чем в аналогичный период 2024 года (График № 2).

График № 2. Количество инцидентов в первые 6 месяцев 2024 и 2025 годов по данным АО «Перспективный мониторинг».

Почему медицина интересна злоумышленникам?

Интересу злоумышленников к медицинским данным способствуют большие объемы и высокая ценность информации, содержащейся в медицинских базах. Владение этими данными раскрывает перед злоумышленниками массу возможностей — от обогащения с продажи информационных баз до нанесения серьезного ущерба бизнесу, работающему в социально значимой отрасли.

«В последнее десятилетие сфера здравоохранения активно проходит цифровую трансформацию: внедряются телемедицина, электронные медицинские карты и системы хранения данных. Это повышает эффективность работы медицинских учреждений, но одновременно усиливает риски ИБ. Сопутствующий рост объемов цифровых медицинских данных делает сферу здравоохранения более привлекательной для злоумышленников, а успеху атак способствует низкий уровень защищенности ИТ-инфраструктуры многих медицинских организаций. Несмотря на наличие требований законодательства в области защиты данных, значительная часть ИБ-мер остается либо формальной, либо не реализуется должным образом», — прокомментировала Анна Хромова, заместитель начальника отдела исследований киберугроз компании «Перспективный мониторинг».

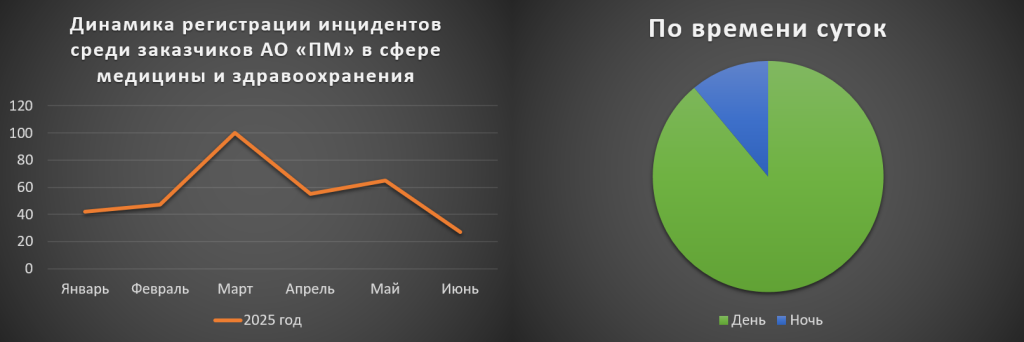

По данным компании «Перспективный мониторинг», злоумышленники похитили более 4 миллионов записей пользователей за первое полугодие 2025 года. В июле 2025 года в Даркнете — «теневом» интернете — была размещена на продажу база с медицинскими данными граждан объемом 300 Гб, количество записей в которой может приближаться к десяткам миллионов. Утечки таких объемов случаются нечасто, хотя бывают и более крупные компрометации данных. Центр мониторинга компьютерных атак «Перспективного мониторинга» также фиксирует активность злоумышленников по отношению к заказчикам компании в сфере медицины и здравоохранения (График № 3).

График № 3. Динамика инцидентов ИБ в сфере здравоохранения по данным Центра мониторинга компьютерных атак АО «Перспективный мониторинг».

«Основная часть инцидентов информационной безопасности, которые центр мониторинга регистрирует в медицинских организациях заказчиков, фиксируется в дневное время, что связано с работой пользователей и систем в рабочие часы. Наибольшее количество инцидентов связано с заражением вредоносным программным обеспечением (ВПО), нарушением политик информационной безопасности (ИБ) и попытками эксплуатации уязвимостей, что указывает на недостаточное соблюдение сотрудниками правил безопасности (цифровой гигиены) и высокие риски безопасности, связанные с социальной инженерией, в частности, фишингом, а также устаревшим ПО или оборудованием. Всплеск инцидентов пришелся на март 2025 года», — отмечает Артём Савчук, технический директор компании «Перспективный мониторинг».

Основными причинами роста количества киберинцидентов в медицинской сфере являются:

- Использование устаревших решений в ПО и ИТ-системах медицинских организаций.

- Недостаточное количество специалистов для мониторинга безопасности информационных систем и ресурсов.

- Недостаточный уровень компьютерной грамотности работников, которые уязвимы к фишинговым атакам.

- Уязвимости при разработке ПО, которые используются в корыстных целях.

- Недостаточный контроль действий сотрудников в информационных системах.

Точкой входа злоумышленника в инфраструктуру организации нередко становится фишинг — способ обмана, при котором атакующий выдает себя за доверенный источник, чтобы обмануть сотрудников. Часто такие атаки нацелены именно на персонал организации здравоохранения: врачей, администраторов, сотрудников ИТ-служб. Злоумышленники рассылают письма или сообщения, имитирующие внутреннюю переписку, уведомления от государственных структур или партнеров. Цель — убедить адресата перейти по ссылке или открыть вложение, что может привести к установке вредоносного ПО и, как следствие, к краже медицинских данных через получение удаленного доступа к системам организации.

Федеральным законом № 584 внесены изменения в ФЗ № 149 «Об информации, информационных технологиях и о защите информации», которые запрещают медицинским организациям использовать иностранные мессенджеры для обмена документами с пациентами, сбора персональных данных и обсуждения рабочих вопросов, если эти мессенджеры не зарегистрированы на территории Российской Федерации, и их сервера находятся за ее пределами. Это также относится и к зашифрованным данным.

Наиболее распространенными векторами атаки остаются методы социальной инженерии, прежде всего фишинг. Недостаточный уровень цифровой грамотности сотрудников медицинских организаций существенно повышает их уязвимость перед подобными угрозами.

Чем утечки данных грозят клиникам и их пациентам?

«Безусловно, все клиники ощущают, что вопросы информационной безопасности становятся критически важными для отрасли, — отмечает Анна Миронова, директор по развитию и цифровой трансформации Клиники СМТ. — С 30 мая начали действовать новые штрафы, подразумевающие суммы, которые могут уничтожить клинику как бизнес-единицу при утечке персданных, а к администрации могут применить и уголовную ответственность. Каждой медицинской организации необходимо "на косточки" разобрать процессы по обмену данными с партнерами, которые тем или иным образом принимают участие в процессе лечения пациента, и сопоставить с законом о хранении и передаче персональных данных специального уровня, содержащих сведения о здоровье граждан».

В первую очередь, обнародованные злоумышленниками в результате утечек персональные данные представляют собой категорию специальных данных. Согласно статье 10 Федерального закона № 152 «О персональных данных», к ним относятся данные, касающиеся расовой, национальной принадлежности, политических взглядов, религиозных или философских убеждений, состояния здоровья, интимной жизни, судимости.

Злоумышленников интересует следующая информация:

- Персональные данные пациентов (ФИО, номера телефонов, адреса, номера документов, удостоверяющих личность и т. д.);

- Медицинская тайна (диагнозы, анализы, назначения врачей);

- Данные автоматизированных информационных систем (точное время приема, записи и подобная системная информация);

- Коммерческая тайна.

Эти данные открывают возможности для целевого фишинга (англ. spear-phishing), когда злоумышленник узнает сведения о жертве перед реализацией фишинговой схемы и грамотно их использует, чтобы у жертвы возникло большее чувство доверия к собеседнику.

Именно поэтому базы данных, содержащие такую информацию, высоко ценятся у злоумышленников, они их крадут, ищут, запрашивают друг у друга, продают и покупают. На скриншотах ниже можно увидеть сообщения из внутренних чатов кибермошенников, в которых они обмениваются сведениями.

Мошеннические схемы, связанные с данными здравоохранения, остаются популярными среди злоумышленников долгие годы. Они используют не только истории болезней и медицинских исследований, но также сведения об одиноких и пожилых людях, детях — социальных группах населения, наиболее внушаемых и подверженных угрозам.

Актуальные сценарии действий мошенников могут выглядеть следующим образом:

- Запрос кода из SMS под предлогом записи на медицинскую процедуру — злоумышленники получают доступ к аккаунту на портале «Госуслуг» или банковским счетам жертвы.

- Инсценировка серьезного диагноза — после фиктивного «бесплатного обследования» жертве сообщают о якобы выявленном смертельном заболевании и требуют оплату за несуществующее лечение.

- Распространение ВПО — под видом официального приложения Министерства здравоохранения предлагается загрузить программу, фактически обеспечивающую злоумышленникам удаленный доступ к устройству жертвы.

Как обезопасить инфраструктуру и медицинские данные от злоумышленников?

Жертвой фишинга и точкой входа в инфраструктуру медицинской организации для последующей кражи чувствительных данных может стать любой сотрудник клиники — даже санитарка. Поэтому важно проводить обучение всех сотрудников клиники цифровой гигиене. Это можно делать как самостоятельно, силами ИТ-отдела, так и с привлечением сторонней доверенной организации.

Также медицинским организациям критически важно использовать защищенные каналы связи для передачи персональных данных и документов, в том числе платежных, при общении как с пациентами, так и между сотрудниками организации.

«Безопасность данных — это комплексный процесс, который не заканчивается границами защищенного сервера, — подчеркивает Игорь Гридин, председатель совета директоров компании ЕМП, разработчика российской платформы «ЕМП-здоровье». — Уязвимость в информационной безопасности может возникнуть именно в момент передачи информации. Поэтому в современных решениях для цифрового здравоохранения принцип защищенных каналов связи встроен на архитектурном уровне для всех видов взаимодействия — как внешнего, с пациентами, так и внутреннего, между специалистами. Это обеспечивает сквозную защиту информации и снижает риски утечек данных для медицинского учреждения».

В ряде случаев медицинские организации применяют гибридные инфраструктурные решения, сочетая устаревшие локальные системы хранения данных с облачными сервисами, а также внедряя телемедицинские модули в качестве функциональных надстроек. Такая фрагментированная архитектура затрудняет обеспечение комплексного контроля безопасности и может привести к тому, что отдельные компоненты инфраструктуры оказываются вне зоны мониторинга, что, в свою очередь, увеличивает риск несанкционированного доступа и утечек данных.

Инциденты могут произойти и не в самой клинике, а у подрядчиков: лабораторий, телемедицинских операторов, хостинг-провайдеров. Однако важно помнить, что ответственность за защиту персональных данных пациентов в конечном счете несет именно медицинская организация. Поэтому основная платформа, на которой строится цифровой контур клиники и которая интегрируется с внешними сервисами, должна соответствовать стандартам информационной безопасности и обеспечивать безопасность данных на всех этапах.

«Выбор телемедицинской платформы — это фундамент безопасности медицинских данных, — говорит Андрей Трунов, директор по развитию бизнеса компании ЕМП, разработчика российского ПО «ЕМП-здоровье». — При оценке решения необходимо убедиться в его соответствии ключевым требованиям. К таким базовым, но критически важным критериям проверки платформы для работы с медицинскими данными относятся:

- Хранение персональных данных на территории Российской Федерации — соответствие требованиям ФЗ 152.

- Авторизация через ЕСИА — использование госидентификации для безопасности и соответствия интеграции с ЕГИСЗ.

- ПО включено в Единый реестр российского ПО — импортонезависимость.

- Совместимость с ЕГИСЗ (статус «иная информационная платформа») — возможность интеграции с государственной системой здравоохранения.

- Оператор персональных данных (ПДн) зарегистрирован в Роскомнадзоре — законное осуществление обработки персональных данных.

- Аттестат соответствия требования информационной безопасности — подтверждение прохождения сертификации ФСТЭК России/ФСБ России.

- Сертифицированные средства защиты информации (СЗИ) российского происхождения — использование СКЗИ, антивирусов, СЗИ от НСД с сертификатами.

- Шифрование ПДн при передаче и хранении — использование сертифицированных СКЗИ, TLS, ГОСТ-алгоритмов».

Еще один важный аспект защиты информации — своевременное обновление программного обеспечения клиники. С каждым обновлением разработчики устраняют в продуктах уязвимости, через которые может производиться компьютерная атака на организацию, использующую данное ПО.

Еще один шаг в усилении безопасности — обновление паролей всех пользователей, имеющих доступ к чувствительным данным в инфраструктуре клиники. В рамках клиники лучше делать это централизованно, через системного администратора или внутренние приказы. Это снизит зависимость защищенности этого канала от личной инициативы каждого пользователя. Пароли должны быть сложными: содержать минимум 12 символов, буквы разного регистра, цифры, спецсимволы, комбинации должны быть случайными, нечитаемыми. Такой подход помешает злоумышленникам подобрать пароль автоматическим перебором или при помощи методов социальной инженерии.

Также следует предусмотреть резервное копирование данных. Оно имеет решающее значение для обеспечения целостности системы. Позволяет быстро восстановить доступ к важным документам и системам даже в случае сбоя оборудования или заражения вирусом. Медицинским организациям рекомендуется создавать резервные копии не реже одного раза в неделю.

Все процессы обеспечения ИБ в медицинских организациях твердо регламентированы и производятся в соответствии с требованиями, предъявляемыми к субъектам критической информационной инфраструктуры (КИИ). Это относится и к процессам мониторинга, предупреждения и устранения компьютерных атак. Многие медицинские организации передают эти функции на аутсорсинг, заключив соглашение с доверенной сторонней структурой, предоставляющей услуги центра мониторинга (SOC — Security Operations Center). В рамках данного взаимодействия специализированная компания получает доступ к инфраструктуре учреждения и осуществляет круглосуточный мониторинг событий информационной безопасности, включая выявление уязвимостей, их оперативную обработку, а также предотвращение и реагирование на компьютерные атаки.

Также можно заключить договор на аудит защищенности инфраструктуры организации. В рамках такого взаимодействия специалисты в области информационной безопасности осуществляют комплексную проверку систем и сервисов, выявляют уязвимые участки и предоставляют рекомендации по их устранению.

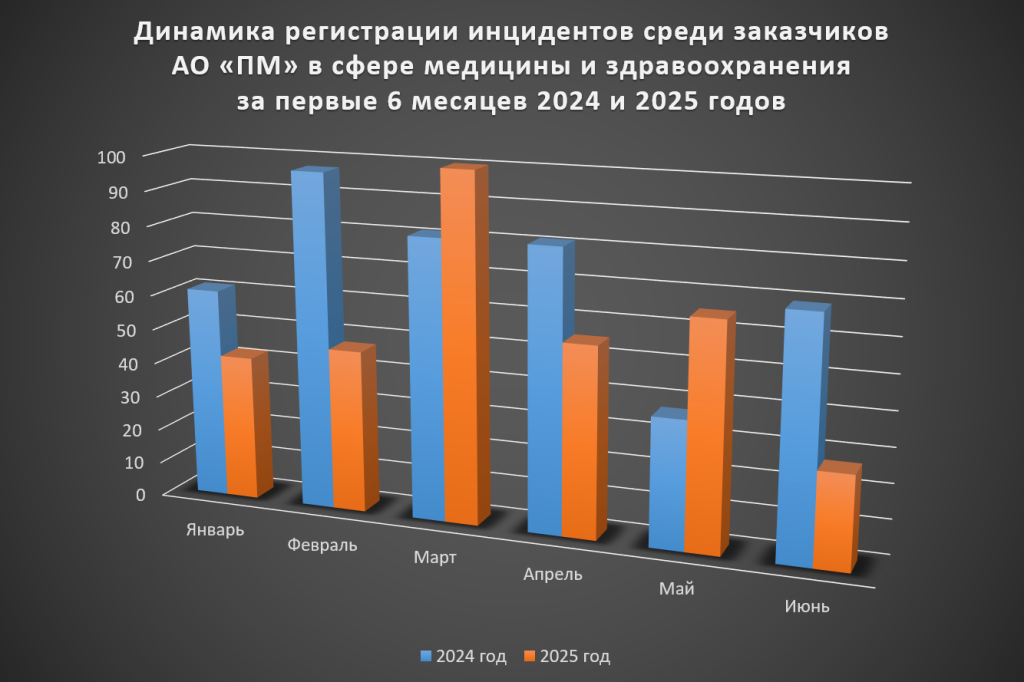

«Несмотря на общий рост инцидентов информационной безопасности в медицинской сфере в России, в целом среди заказчиков профессиональных сервисов информационной безопасности наблюдается положительная динамика по общему количеству инцидентов (График № 4). То есть потребление услуг по мониторингу ИБ (SOC) вкупе с затратами на совершенствование систем защиты информации дают положительные результаты», — отмечает Артем Савчук, технический директор компании «Перспективный мониторинг».

График № 4. Динамика регистрации инцидентов среди заказчиков АО «ПМ» в сфере медицины и здравоохранения за первые 6 месяцев 2024 и 2025 годов.

В случае, если в организации нет собственной службы информационной безопасности и действующего соглашения с SOC, а кибератака уже произошла, критически важно оперативно обратиться к специализированной ИБ-компании, способной локализовать инцидент и минимизировать его последствия.

Заключение

Обеспечение информационной безопасности является стратегической задачей. Она не решается одномоментно, а представляет собой процедуру, распределенную во времени и требующую инвестиций в выстраивание процессов, внедрение решений, обучение персонала. Высокие риски такой чувствительной отрасли, как здравоохранение, невозможно переоценить. С учетом роста количества киберинцидентов, в том числе связанных с утечкой данных, и серьезными последствиями не только для медорганизаций, но для пациентов, внимание к усилению ИБ будет только возрастать и на уровне государственных структур, и среди руководителей медицинских организаций. При этом выстраивание системы защиты — это не всегда про «с места в карьер», начинать можно с небольших шагов, с самых узких мест, поэтапно реализовывая свою ИБ-стратегию и усиливая уровень безопасности.